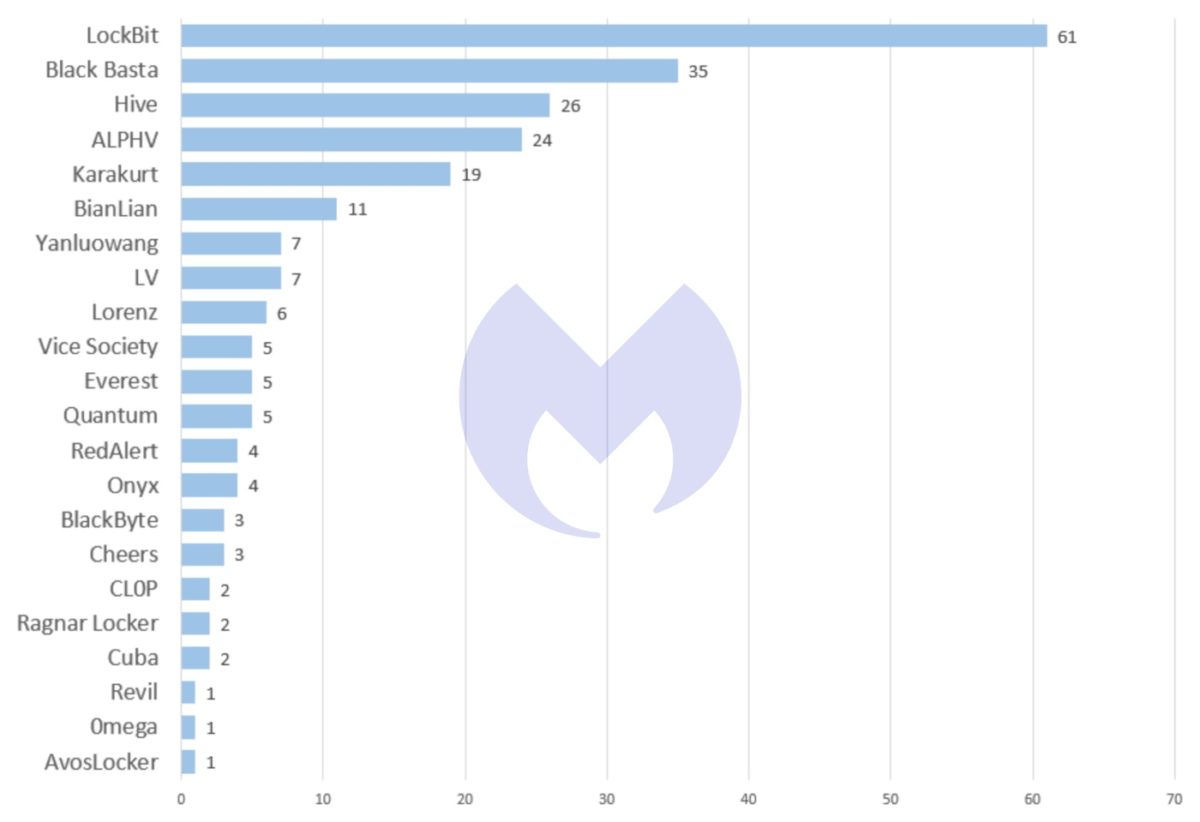

LockBit bleibt, wie bereits in den Vormonaten, die mit Abstand aktivste Ransomware. Das Threat-Intelligence-Team von Malwarebytes konnte der Ransomware-Gruppe im Juli 2022 61 Angriffe zuschreiben (im Vergleich zu 44 Angriffen im Juni 2022 und 73 Angriffen im Mai 2022). Black Basta, eine relativ neue Ransomware-Variante, die erstmals im April 2022 auftauchte, folgt LockBit mit 35 Angriffen im vergangenen Monat. Die Ransomware-Gruppe wird in engem Zusammenhang mit der Conti-Bande gebracht und kommt der Gruppe als möglicher Nachfolger am nächsten. Zwei weitere Ransomware-Gruppen, die mit Conti in Verbindung stehen, sind Hive und Karakurt. Beide waren im Juli 2022 ebenfalls sehr aktiv – mit jeweils 26 und 19 Angriffen.

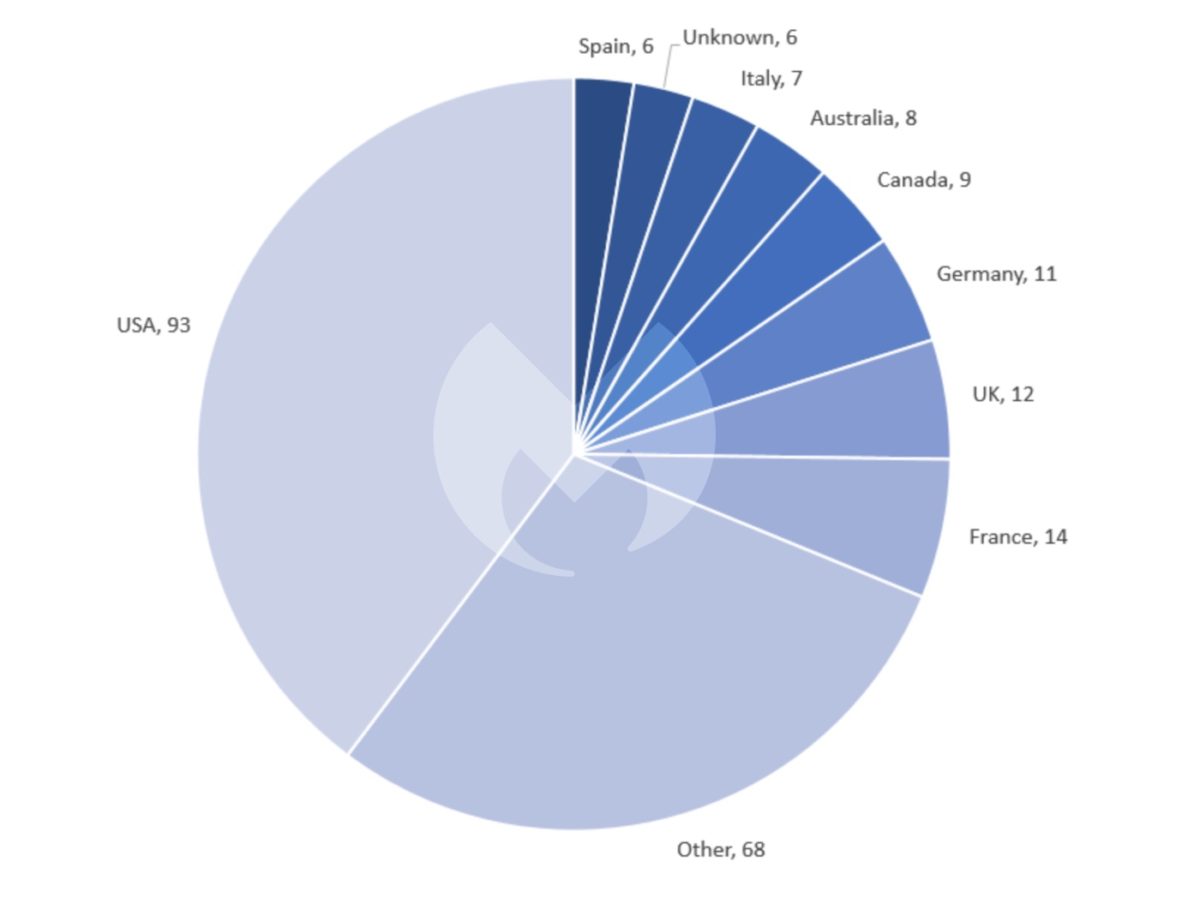

Bei der Verteilung der Ransomware-Angriffe nach Ländern, war die USA im Juli 2022 wiederholt mit Abstand am häufigsten von Ransomware-Angriffen betroffen. 93 Angriffe bringt Malwarebytes mit den Vereinigten Staaten in Verbindung. 14 Angriffe erfolgten in Frankreich, 12 Angriffe im Vereinigten Königreich und 11 Angriffe in Deutschland.

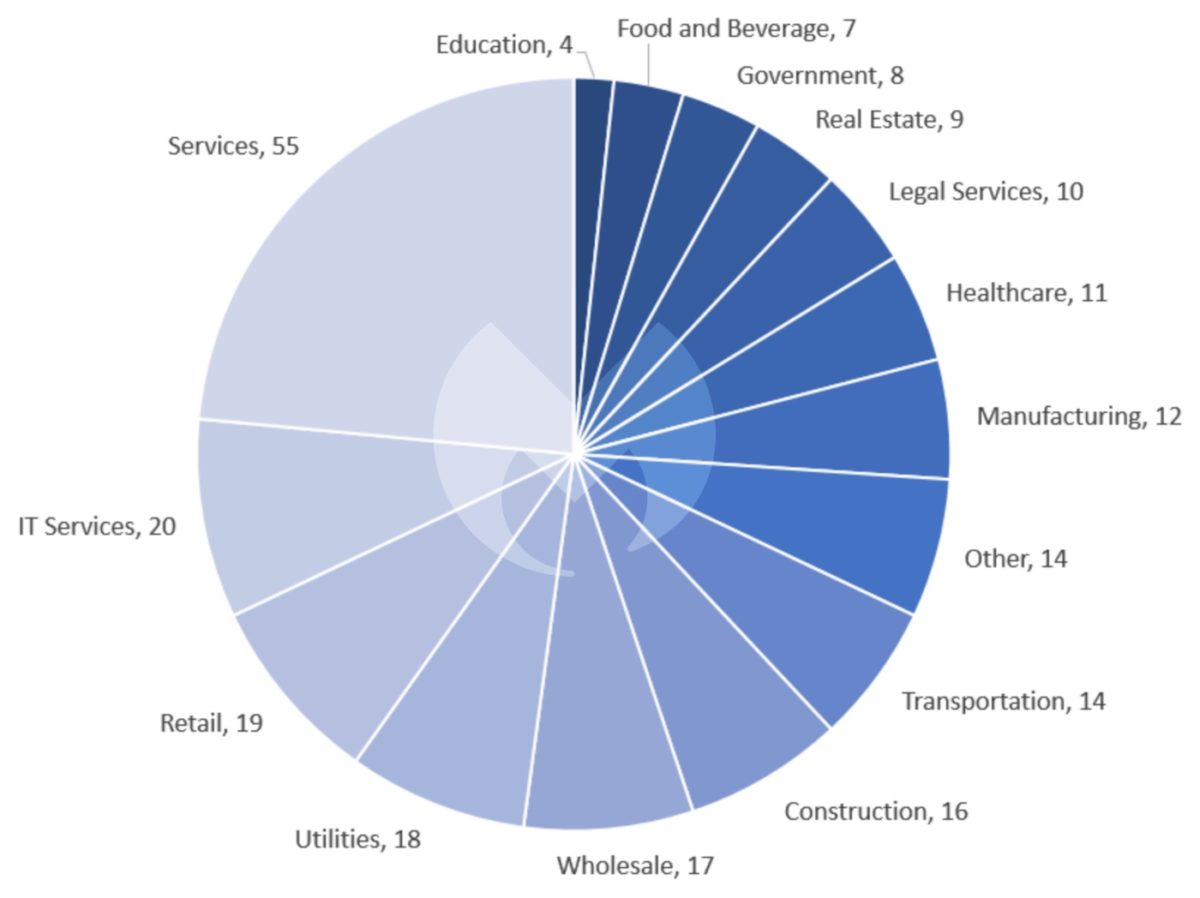

Bei den Industrien landet im Juli 2022 erneut der Dienstleistungssektor auf dem ersten Platz. Fast ein Viertel der insgesamt erkannten, internationalen Ransomware-Angriffe schreibt das Threat-Intelligence-Team von Malwarebytes dieser Branche zu. Auf den Dienstleistungssektor folgen IT-Services mit 20 Angriffen, Handel mit 19 Angriffen und Versorgungsunternehmen mit 18 Angriffen.

LockBit: Verbindung zu DarkSide/BlackMatter

Im Ransomware-Report Juni hat Malwarebytes ausführlich über LockBit und den Start von LockBit 3.0 berichtet. Der Erfolg der Gruppe schien zum Teil darauf zurückzuführen zu sein, dass sie sich voll und ganz auf ihr Geschäft konzentrierte, während andere Banden mit aufmerksamkeitsheischenden Aktionen beschäftigt waren. Diese Interpretation erfolgte jedoch möglicherweise zu früh.

Im Juli gab LockBit in einem Interview mit Red Hot Cyber seine Ansicht zum Besten, dass kriminelle Hackerinnen und Hacker zur Sicherheit beitragen: „Wir sind gewöhnliche Pentester und machen die Welt sicherer, dank uns können Unternehmen eine Lektion in Sachen Sicherheit lernen und Schwachstellen schließen.“ Das Interview enthielt jedoch auch einige nützliche Informationen – zum Beispiel, dass zwischen zehn und 50 Prozent der LockBit-Opfer das Lösegeld bezahlen. Die Angriffszahlen, über die Malwarebytes in seinen monatlichen Ransomware-Reports berichtet, beziehen sich ausschließlich auf Opfer, die auf Leak-Seiten auftauchen, weil sie das Lösegeld nicht bezahlt haben.

Im Interview bestätigte LockBit auch die vermutete Beziehung zwischen LockBit 3.0 (auch bekannt als LockBit Black) und der DarkSide/BlackMatter-Ransomware. Der Befragte verriet, dass LockBit für den DarkSide-Quellcode bezahlt hat und auf dessen Grundlage LockBit 3.0 entwickelt wurde.

Bei DarkSide handelt es sich um die Ransomware, die bei dem Angriff auf Colonial Pipeline im Mai 2021 verwendet wurde. Die DarkSide-Gruppe verschwand kurz nach dem Angriff, angeblich aufgrund des Drucks der USA. Im Juli 2021 tauchte sie als BlackMatter wieder auf, bevor sie im Oktober 2021 erneut verschwand.

Black Basta: Verbindung zu Conti

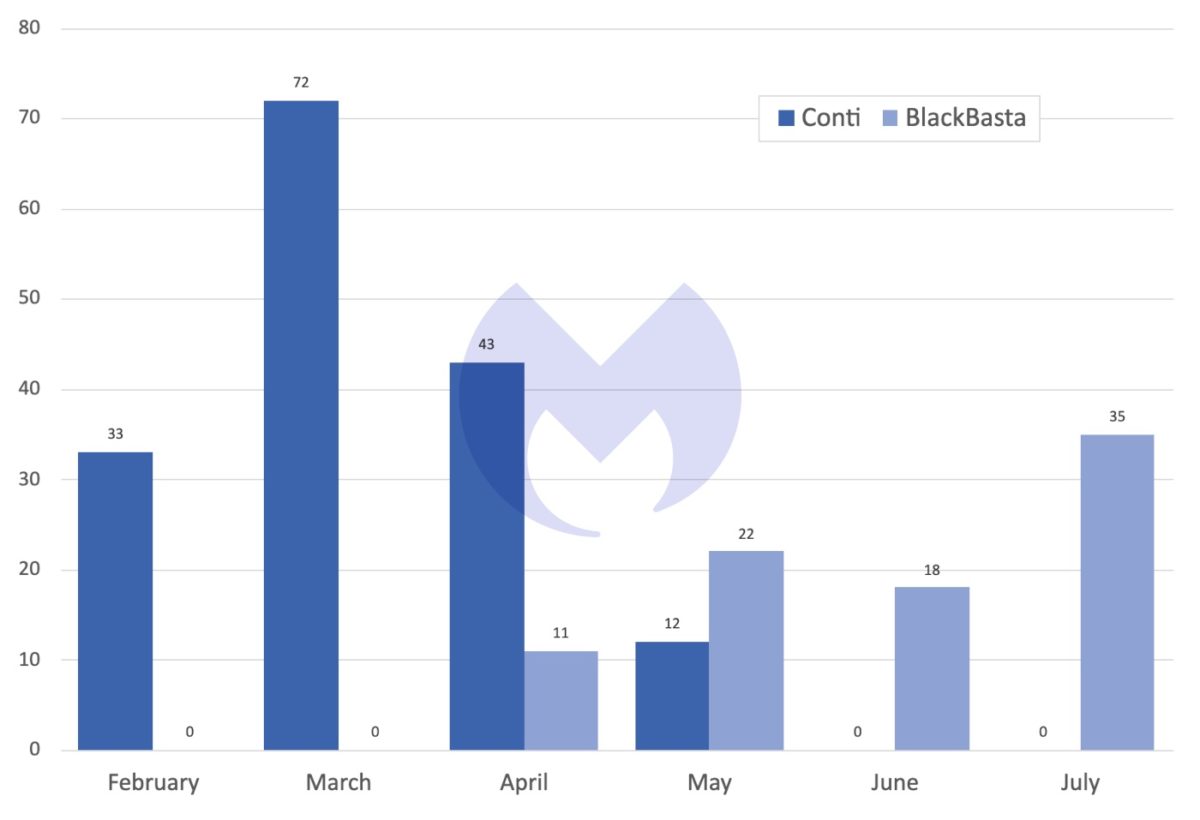

Black Basta tauchte erstmals im April 2022 mit 11 Angriffen im Ransomware-Report von Malwarebytes auf. Im Mai belegte die Gruppe bereits den zweiten Platz mit 22 Angriffen, im Juni den dritten Platz mit 18 Angriffen und im Juli nun erneut den zweiten Platz mit 35 Angriffen.

Die Tatsache, dass die Ransomware-Gruppe bereits im April so viele Opfer hatte, veranlasste einige zu der Vermutung, dass es sich hier um das Werk einer bereits etablierten Bande mit einem Netzwerk erfahrener Partner handeln müsse. Seitdem wird Black Basta mit Conti in Verbindung gebracht.

Die Conti-Gruppe hat in diesem Jahr den Plan geschmiedet, ihren eigenen Tod vorzutäuschen. Die Annäherung der Gruppe an den russischen Staat führte wohl dazu, dass Lösegeldzahlungen versiegten. Die Mitglieder der Gruppe wurden daraufhin angeblich auf andere „Marken“ von Conti oder auch auf andere Ransomware-Gruppen, mit denen Conti in Verbindung steht, verteilt.

Zu den offensichtlichen Nutznießern zählen drei von fünf der im Juli am häufigsten verbreiteten Ransomware-Varianten: Black Basta, Hive und KaraKurt.

REvil kehrt zurück

Neben LockBit und Black Basta war der Juli auch durch das Wiederauftauchen von REvil (auch bekannt als Sodinokibi) gekennzeichnet. Zum ersten Mal seit Mai erschien im Juli ein Opfer auf der Tor-Leak-Webseite der Gruppe. Auch wenn viele andere Gruppen weitaus aktiver waren, sorgt der Ruf dieser Ransomware-Gruppe dafür, dass jedes Lebenszeichen ernst genommen werden muss.

REvil ist für zwei der bedeutendsten Ransomware-Angriffe der Geschichte verantwortlich, beide erfolgten in 2021: für den Angriff auf JBS, den größten Fleischproduzenten der Welt, sowie für den Angriff auf die Lieferkette von Kaseya VSA. Der Angriff auf Kaseya wurde beendet, als das Unternehmen bekannt gab, den Entschlüsselungsschlüssel erworben zu haben, der für die Befreiung der Opfer erforderlich war, ohne die Lösegeldforderung von REvil in Höhe von 70 Millionen US-Dollar zu bezahlen. Später stellte sich heraus, dass das FBI die Quelle für den Schlüssel war.

Seitdem hat REvil ein unstetes Leben geführt. Unter dem Druck der US-Strafverfolgungsbehörden verschwand die Gruppe im Juli 2021 von der Bildfläche. Ein paar Monate später tauchte sie wieder auf, bevor sie letztlich im Oktober vom Netz genommen wurde, als ihre Infrastruktur von einer länderübergreifenden Strafverfolgungsoperation gekapert wurde. Im Januar 2022 verhaftete das FSB acht ihrer Mitglieder. Doch selbst das reichte nicht aus, um die Bande lange am Boden zu halten.

Neue Ransomware-Gruppen tauchen auf

Im Juli tauchten darüber hinaus zahlreiche neue Ransomware-Gruppen auf. Zu den Neuzugängen zählen BianLian, Yanluowang, RedAlert, Omega und Cheers. Mit 11 bekannten Opfern ist das Debüt von BianLian von der Größe her vergleichbar mit dem Erscheinen von Black Basta im April 2022. Malwarebytes wird die Gruppe daher im Auge behalten.

Den Ransomware-Report Juli 2022 von Malwarebytes finden Sie hier.