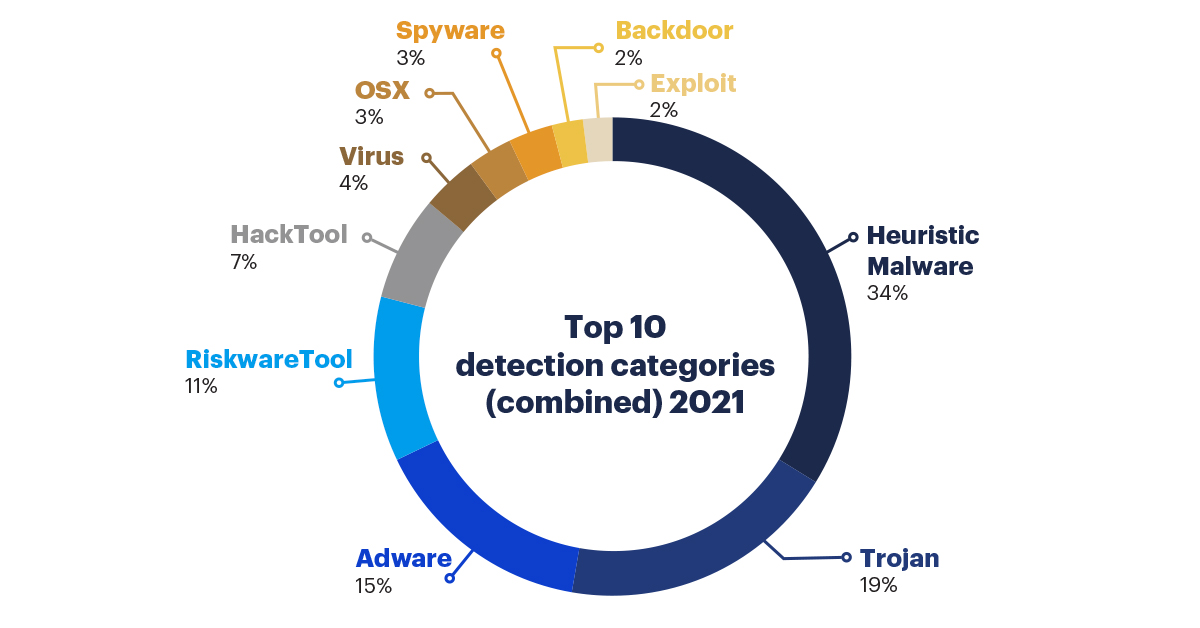

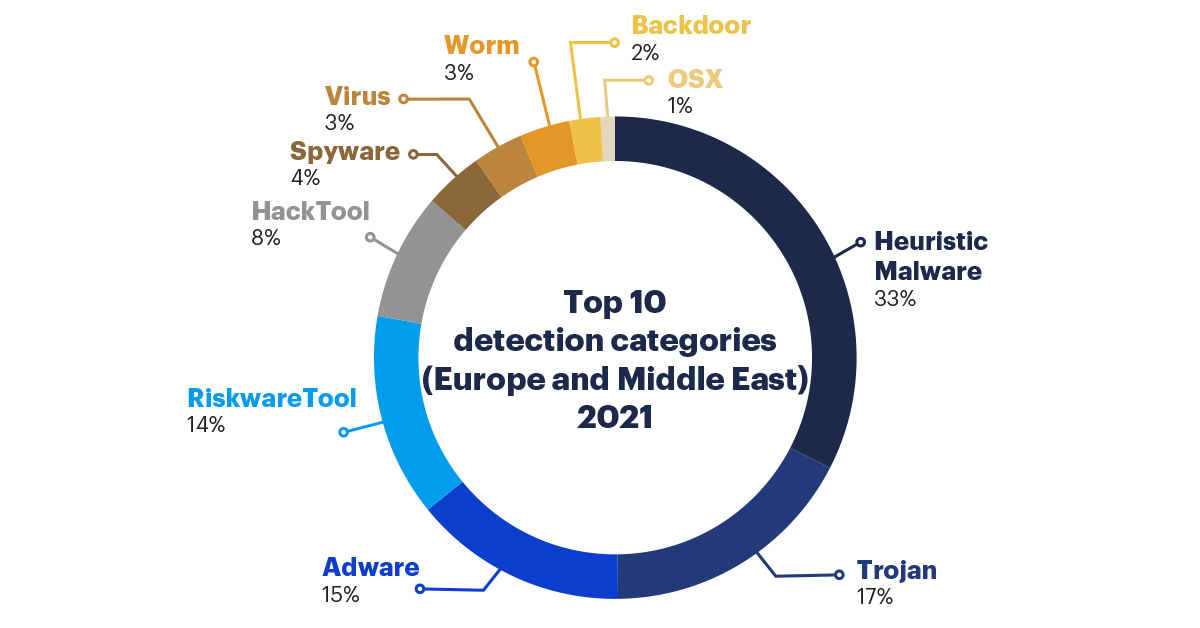

Malwarebytes, ein weltweit führender Anbieter von Echtzeit-Cyberschutz, gibt die Ergebnisse seines jährlichen „Threat Review Reports“ für das Jahr 2021 bekannt. Gerade in Bezug auf Datenschutz und Cybersicherheit stellt sich das Jahr 2021 als besonders bedrohlich heraus: Die Untersuchungen von Malwarebytes zeigten einen COVID-Aufschwung – ein massives Wiederaufleben mehrerer Arten von Cyberbedrohungen nach einem pandemiebedingten Rückgang im Jahr 2020.

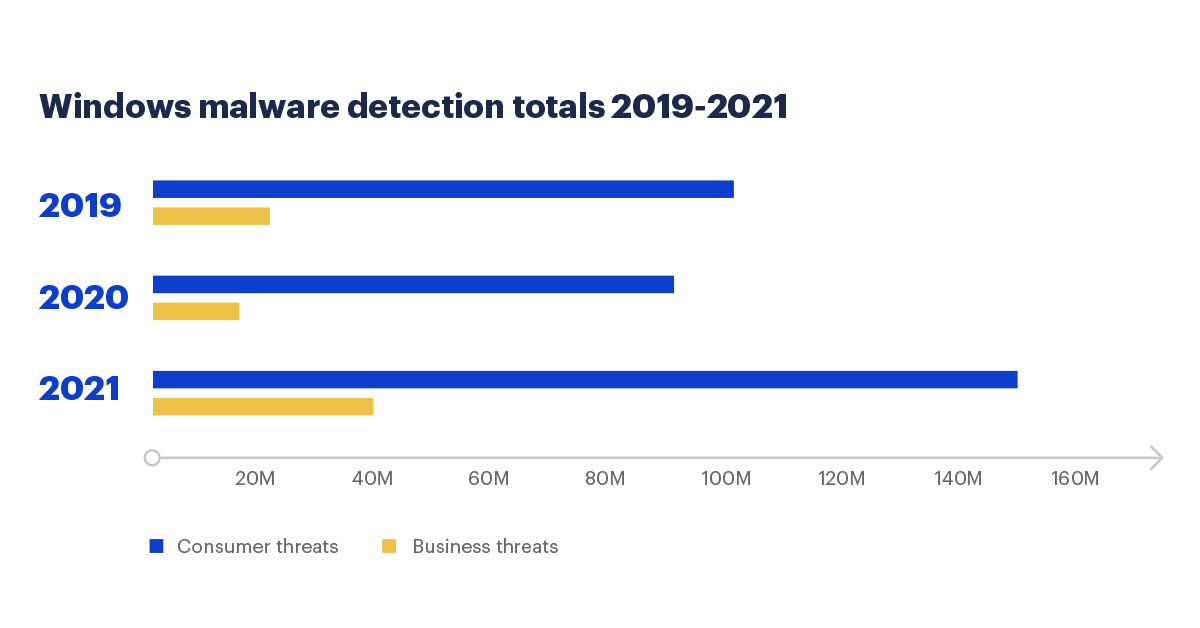

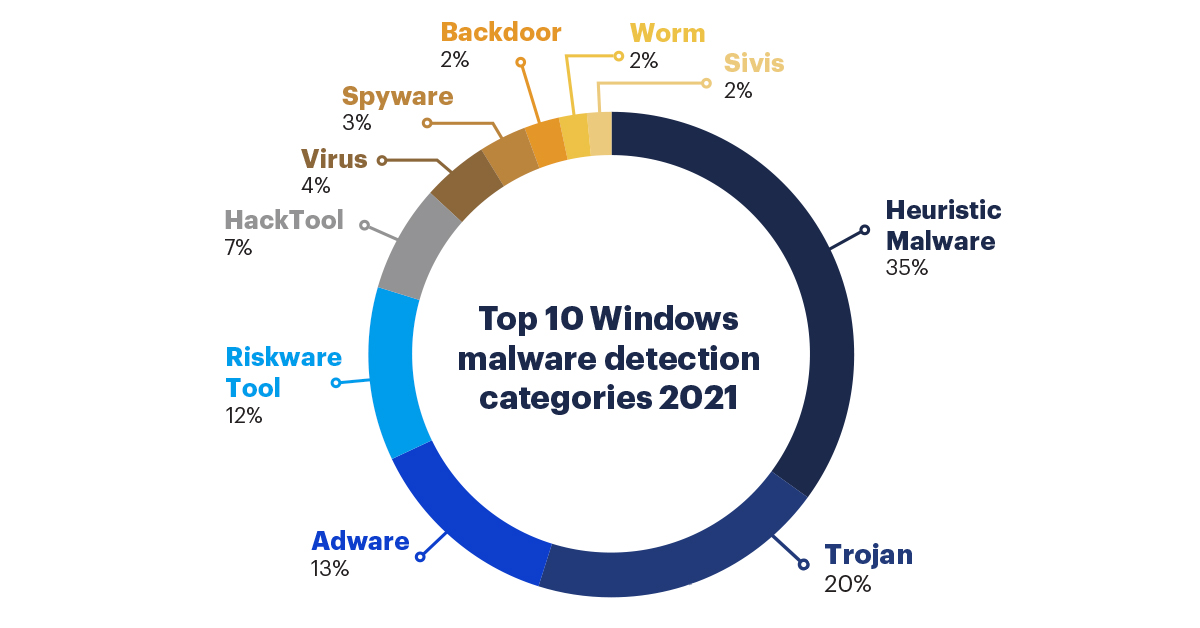

Malwarebytes verzeichnet bei den Malware-Erkennungen bei Windows einen weltweiten Anstieg von 77 Prozent im Vergleich zum Vorjahr 2020. Die Zahl der Cyberbedrohungen für Unternehmen stieg um 143 Prozent, während die Zahl der Bedrohungen für Verbraucher:innen um 65 Prozent auf mehr als 152 Millionen im Jahr 2021 anwuchs. Diese Entwicklung stellt dabei weit mehr als eine Rückkehr zum „Normalzustand“ dar, denn die Zahlen liegen weit über den Zahlen vor der Pandemie.

In Deutschland identifizierte Malwarebytes folgende Top-Bedrohungen in 2021: Die Malware SmokeLoader stand hier mit 37 Prozent an erster Stelle. Danach folgten unter anderem Dridex (16 Prozent), TrickBot (12 Prozent) und AsyncRAT (8 Prozent).

„2021 war sowohl für die Cybersicherheit als auch für den Datenschutz ein schwieriges Jahr, was auf alarmierende Trends hindeutet“, sagt Marcin Kleczynski, CEO von Malwarebytes. „Cyberkriminelle nutzen neue und verborgene Schwachstellen, dringen tief in kritische Infrastrukturen ein, infizieren Lieferketten, erhöhen das Bedrohungsvolumen und konzentrieren sich auf Ziele mit maximalem Störungspotenzial. Es ist daher wichtiger denn je, dafür zu sorgen, dass jede Person und jedes Unternehmen durch einen vereinfachten Patching-Prozess und mehrschichtige Sicherheitsmaßnahmen vollumfänglich gegen Angriffe geschützt ist.“

Zunehmende Überwachung: Stalkerware auf dem Vormarsch

Im Zuge von Lockdowns und Quarantänepflichten im Jahr 2020 stieg die Zahl von Stalkerware sprunghaft an: In den ersten sechs Monaten des Jahres erhöhte sich die Zahl der Spyware-Erkennungen um 1.600 Prozent.[1] Bisher galt 2020 als das schlimmste Jahr für Stalkerware. 2021 konnte diese Entwicklung jedoch noch übertreffen: Malwarebytes entdeckte für Android 54.677 Monitoring-Apps und 1.106 Spyware-Apps – bemerkenswerte Zahlen für diese gezielte Form des Missbrauchs, auch in Hinblick auf die Adware-Problematik bei Android.

Als Gründungsmitglied der Coalition Against Stalkerware weist Malwarebytes darüber hinaus auf wachsende Stalking-Probleme über Apple-Geräte hin: Im Jahr 2021 infizierte die Spionagesoftware Pegasus iPhones von Journalist:innen und Regierungsbeamt:innen und ermöglichte so die Überwachung ihrer Standorte und Daten. Nutzer:innen mussten sich außerdem genauer mit den Vor- und Nachteilen der von Apple entwickelten Standortverfolgung AirTags auseinandersetzen. Durch letztere konnten potenzielle Opfer unbemerkt von Angreifenden überwacht werden. Mehrere Software-Updates ermöglichten AirTags zwar sich nach einer gewissen Zeit der stillen Nutzung bemerkbar zu machen. Trotzdem werden Millionen von Menschen immer noch ohne ihre Zustimmung überwacht.

Weitere wichtige Erkenntnisse aus dem Bericht sind:

- Neben dem COVID-Aufschwung bei verbraucher- und unternehmensorientierter Malware verzeichnete Malwarebytes einen Anstieg von 56 Prozent (im Vergleich zum Vorjahr) bei Malware, die per E-Mail versendet wurde.

- Auch die Bedrohungserkennung auf Macs stieg im Vergleich zum Vorjahr um mehr als 200 Prozent auf 164 Millionen, da unerwünschte App-Installationen durch aggressives und/oder irreführendes Marketing weiter zunahmen.

- Obwohl die Zahl der Ransomware-Erkennungen zurückging – um 38 Prozent im Vergleich zu 2020 – agierten Ransomware-Gruppen zielgerichteter. Dies führte zu schwereren Angriffen auf kritische Infrastrukturen und Lieferketten. Es wird prognostiziert, dass die Auswirkungen von Ransomware im Jahr 2022 weiter zunehmen werden, da hybride Arbeitsmodelle weiterhin zu Schwachstellen führen.

- Viele Cybersicherheitsvorfälle im Jahr 2021 hatten eines gemeinsam: Sicherheitslücken in etablierten Codebasen – manche davon bereits bekannt, aber dennoch nicht gepatcht. Das zeigten zum Beispiel Zero-Day-Angriffsketten in Microsoft Exchange-Servern, 18 Zero-Day-Schwachstellen im Google Chrome-Browser und eine Log4j-Schwachstelle mit einem CVSS-Wert von 10 von 10.

Eine detaillierte Analyse der Ergebnisse des Berichts sowie Prognosen für das Jahr 2022 finden Sie im Malwarebytes Threat Review Report 2022.